Rettungsdienst-Software

Sicherheitslücke bei IVENA wurde nicht ausgenutzt

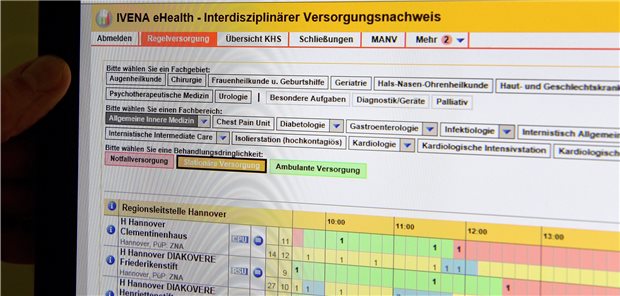

IVENA ist das Vernetzungstool im Rettungsdienst: Es könnte sogar die Notfallversorgung revolutionieren und Vertragsärzte anbinden. Doch nun gab‘s ein Sicherheitsproblem. Das wirft Fragen auf.

Veröffentlicht:

In welchem Krankenhaus ist wann welches Bett mit welcher medizinischen Expertise frei? Das weiß IVENA.

© Holger Hollemann / dpa

Berlin. Bei der beliebten Rettungsdienst-Software „IVENA eHealth“ gab es den Sommer über eine Sicherheitslücke, die es theoretisch erlaubt hätte, Rettungsstellen abzumelden. Sie wurde von einem IT-Experten aufgedeckt und im Oktober beseitigt.

IVENA eHealth, ein Produkt des Frankfurter Unternehmens mainis IT Service, dient der Vernetzung von Akteuren, die an der Notfallversorgung beteiligt sind, in erster Linie Krankenhäuser, Rettungsdienste, Leitstellen und teilweise auch Notdienstpraxen. Die Software wurde 2010 in Hessen das erste Mal eingesetzt und wird heute in sieben Bundesländern genutzt, in einigen davon, etwa Berlin, flächendeckend.

Über IVENA können Krankenhäuser ihre Rettungsstellen oder spezielle diagnostische Kapazitäten an- oder abmelden. Im Einsatz übermitteln die Sanitäter bzw. Notärzte Falldaten und erfahren, welches Krankenhaus angesteuert werden sollte. Das Krankenhaus wiederum ist vorab informiert und kann sich vorbereiten.

„Nichts zu beschönigen“

Bei dieser Software kam es im April zu einem fatalen Fehler. Damals musste das Unternehmen für Niedersachsen ad hoc eine Covid-Landkarte entwickeln, für die Schnittstellen zum IVENA-System nötig waren. In diesem Zusammenhang landete ein Verzeichnis online, das eine Datei enthielt, in der ein Administratorkennwort unverschlüsselt abgelegt war.

Aufgedeckt hat das dann im Oktober ein IT-Experte, der sich mit den Ergebnissen seiner Recherche an die Zeitschrift „c’t“ wandte. Die stellte weitere Recherchen an und berichtet jetzt in ihrer aktuellen Ausgabe darüber.

„Es gibt da nichts zu beschönigen“, betonte Gerrit Wiegand, einer von vier geschäftsführenden Gesellschaftern von mainis IT Service, im Gespräch mit der „Ärzte Zeitung“. „Das war ein grober Fall von menschlichem Versagen auf mehreren Ebenen. Das hätte niemals passiere dürfen.“

Der Vorfall sei sofort als potenzieller Datenschutzvorfall den Aufsichtsbehörden gemeldet worden. Wiegand betonte aber auch, dass zu keinem Zeitpunkt personenbezogene Patientendaten exponiert gewesen seien. Der Grund dafür ist, dass IVENA nicht mit personenbezogenen Daten arbeitet.

Es wird ein Falldatensatz generiert, der Verdachtsdiagnose, Alter, Geschlecht, Dringlichkeit und einige wenige essentielle Zusatzinformationen, etwa eine Beatmungspflichtigkeit, enthält, aber keinen Namen und auch kein rückverfolgbares Pseudonym.

Patienten waren nicht gefährdet

„Was potenziell zugänglich hätte sein können, waren die Nutzerdaten der Bedienenden“, so Wiegand. Das Katastrophenszenario hätte wie folgt ausgesehen: Ein Hacker nutzt das Administrator-Passwort aus dem Internet, um die Nutzerkennung von zum Beispiel einer Notaufnahmeleitung zurückzusetzen und zu übernehmen. Das wäre nicht bei jeder IVENA-Installation möglich gewesen, aber bei sehr vielen.

„Das war schon sehr weitreichend“, so Wiegand. Der Hacker wäre durch das Kapern einer Nutzer-ID quasi registrierter IVENA-Nutzer gewesen, hätte eine Rettungsstelle komplett abmelden und entsprechendes Chaos verursachen können. Theoretisch hätte das sogar Patienten gefährden können, praktisch erscheint das angesichts der Tatsache, dass es auch Telefone gibt, eher etwas weit hergeholt.

Mainis habe jedenfalls sofort reagiert, betonte Wiegand. Als die Lücke bekannt wurde, wurden innerhalb von Stunden sämtliche Nutzer informiert, und alle mussten ihr Passwort ändern. Mittlerweile haben die Frankfurter die Log-Files der letzten Monate durchgearbeitet und können Entwarnung geben: Es gab keine „feindliche Übernahme“ eines Nutzer-Accounts: „Wir haben ziemlich viel Glück gehabt“, so Wiegand zur „Ärzte Zeitung“.

Das Unternehmen macht aktuell sicherheitstechnisch eine Bestandsaufnahme. Unter anderem soll bei Nutzern mit weitreichenderen Vollmachten eine Zwei-Faktor-Authentisierung eingeführt werden. Zur Wahrheit gehört allerdings auch, dass sich dagegen viele Nutzer wehren, weil es ihnen im Alltag zu umständlich ist.

Wer ist Verantwortlich?

Die Zeitschrift „c‘t“ thematisiert in ihrem Artikel auch noch die organisatorische Struktur des Rettungswesens in Deutschland. Mit der eigentlichen IT-Panne bei mainis hat das nichts zu tun. Aber weil IT-Sicherheit immer auch starke organisatorische Komponenten hat, ist es in diesem Zusammenhang nicht ganz unwichtig.

Die Frage, die sich am Ende immer stellt, lautet: Wer ist verantwortlich? Im aktuellen Fall war es eindeutig das Unternehmen. Aber es sind auch andere Konstellationen denkbar, wo es schwieriger wird mit den Zuständigkeiten.

Bei einer typischen IVENA-Installation ist die Kommune oder – etwa in Berlin – das Land der Vertragspartner. Es gibt aber auch Installationen, bei denen es die Rettungsleitstellen, die Rettungsdienstträger oder individuelle Krankenhäuser sind. Das technische Hosting der Installationen übernimmt in der Regel ein lokaler IT-Dienstleister, der mit der Software selbst rein gar nichts zu tun hat.

Ein Fall für die Telematikinfrastruktur?

Zusätzlich erhalten Krankenhäuser und Leitstellen eingeschränkte Administratorrechte, die es zum Beispiel erlauben, neue Nutzer anzulegen. „Diese Installationen sind teilweise auch bundesländerübergreifend, und dann wird es richtig bunt“, so Wiegand. „Aus unserer Sicht wäre es zwingend nötig, das neu zu organisieren und Verantwortlichkeiten klarer festzulegen.“

Es gibt auch noch andere Gründe, über das Thema Rettungsdienst-Software etwas grundsätzlicher nachzudenken. So ist derzeit zum Beispiel strittig, ob es sich bei solchen IT-Lösungen um kritische Infrastrukturen handelt oder nicht. Wenn ja, müsste auf organisatorischer Ebene wahrscheinlich einiges verändert werden.

Eine andere Frage lautet, ob es sich bei Rettungsdienst-Software nicht um einen Fall für die Telematikinfrastruktur handelt. Denn letztlich werden Leistungserbringer vernetzt.

Wie so oft bei dieser Thematik hat die Wirklichkeit das staatliche Infrastrukturprojekt um Jahre überholt: „Wir denken schon, dass das in Zukunft eine Anwendung für die Telematikinfrastruktur ist. Aber so weit sind wir noch nicht, und deswegen hilft das im Moment auch nicht weiter“, so Wiegand.