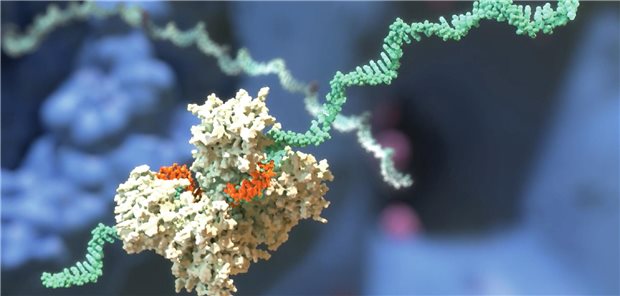

Personalisierte Medizin

Genomdaten mit Fallstricken

Informatiker der TU Darmstadt verschreiben sich dem Schutz der Genomdaten – um der personalisierten Medizin einen Schub zu geben.

Veröffentlicht:DARMSTADT. Genomdaten sind der Schlüssel zur stratifizierten Medizin. Doch wie lassen sich diese hochsensiblen Daten vor Missbrauch schützen? Informatiker der TU Darmstadt nutzen hierzu ein spezielles Verfahren: die homomorphe Verschlüsselung. Dadurch lassen sich mathematische Analysen und Suchaktionen durchführen, ohne die Daten zu entschlüsseln. Denn: Für Lebensversicherungen oder Arbeitgeber ist das Wissen, das in den Daten steckt, Gold wert. Forscher fürchten deshalb zu Recht, dass Genomdaten bereits im Web gehandelt werden – ohne unser Einverständnis.

Stefan Katzenbeisser und Kay Hamacher vom Profilbereich Cybersecurity der TU Darmstadt möchten einerseits Genomdaten nutzbar machen und sie andererseits vor Missbrauch schützen. Ein Risiko besteht zum Beispiel immer dann, wenn Ärzte und Kliniken die Daten für die Forschung freigeben. Die Genomforschung ist auf leistungsstarke Rechner angewiesen, daher müssen laut TU IT-Dienstleister involviert werden, die mit Super-Computern die Daten durchforsten. "Wir benötigen also ein Verfahren, bei dem die Daten zwar verschlüsselt werden, bei dem aber dennoch nachträgliche Berechnungen möglich sind", erläutert Katzenbeisser.

Der Dienstleister, der die Berechnung durchführe, dürfe aber keine Gelegenheit haben, die unverschlüsselten Daten einzusehen, ergänzt er. Weil Genomdaten zudem aus großen Datensätzen bestehen, konzentrieren sich Forscher bei ihren Analysen meist auf geerbte genetische Varianten (Single Nucleotide Polymorphisms) oder Mutationen der DNA. Das Sicherheitsrisiko: Der IT-Dienstleister könnte aus dem Zugriff auf die Sequenz schließen, an der die Forscher arbeiten. "Der DNA-String, den ich untersuche, gibt viel Preis darüber, mit welchen Krankheiten oder Wirkstoffen ich mich beschäftige", verdeutlicht Katzenbeisser. Um dies zu verhindern, führen die Informatiker ein Täuschungsmanöver ein, das Oblivious RAM genannt wird. Dabei werde der physische Speicher bei der Datenbankabfrage ständig durcheinander gemischt. "Niemand kann dann nachvollziehen, ob der Fragesteller mehrmals auf die gleichen Daten oder auf unterschiedliche Daten zugegriffen hat. Die Intention der Abfrage ist verschleiert", so Katzenbeisser.

Katzenbeisser und Hamacher möchten zunächst die Basistechniken für die kryptischen Verfahren entwerfen und dann Tools, mit denen sie sich fehlerfrei umsetzen lassen. Die Forschungen sind nach TU-Angaben Teil des von der Deutschen Forschungsgemeinschaft finanzierten Sonderforschungsbereichs CROSSING und des vom Bundesforschungsministerium geförderten Schwerpunkts CRISP.

Erst kürzlich forderte die Arbeitsgruppe Bio-IT und Big Data des Biotechnologieindustrieverbands BIO Deutschland, bei der Anpassung des deutschen Datenschutzrechts an die EU-Datenschutzgrundverordnung eine rechtliche Grundlage dafür zu schaffen, dass Gesundheitsdaten zu Forschungs- und Entwicklungszwecken sowie zum Wohl des Patienten genutzt werden können. (maw)